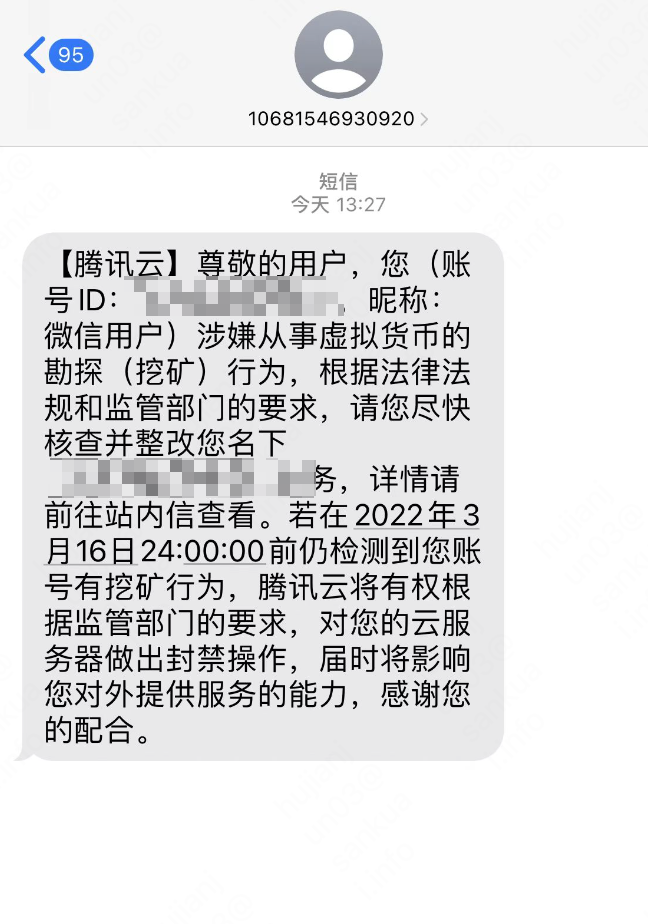

某天风和日丽,在家里网上冲浪,突然收到一条腾讯云的告警信息:

查了一下,发现是我之前撸了一台腾讯云的优惠机器,但是一直处于半闲置状态,只是需要的时候拿来测试一下,还好上面什么东西都没有。

1. 响应

第一步先登上去打算排查一下,看下是不是误报。

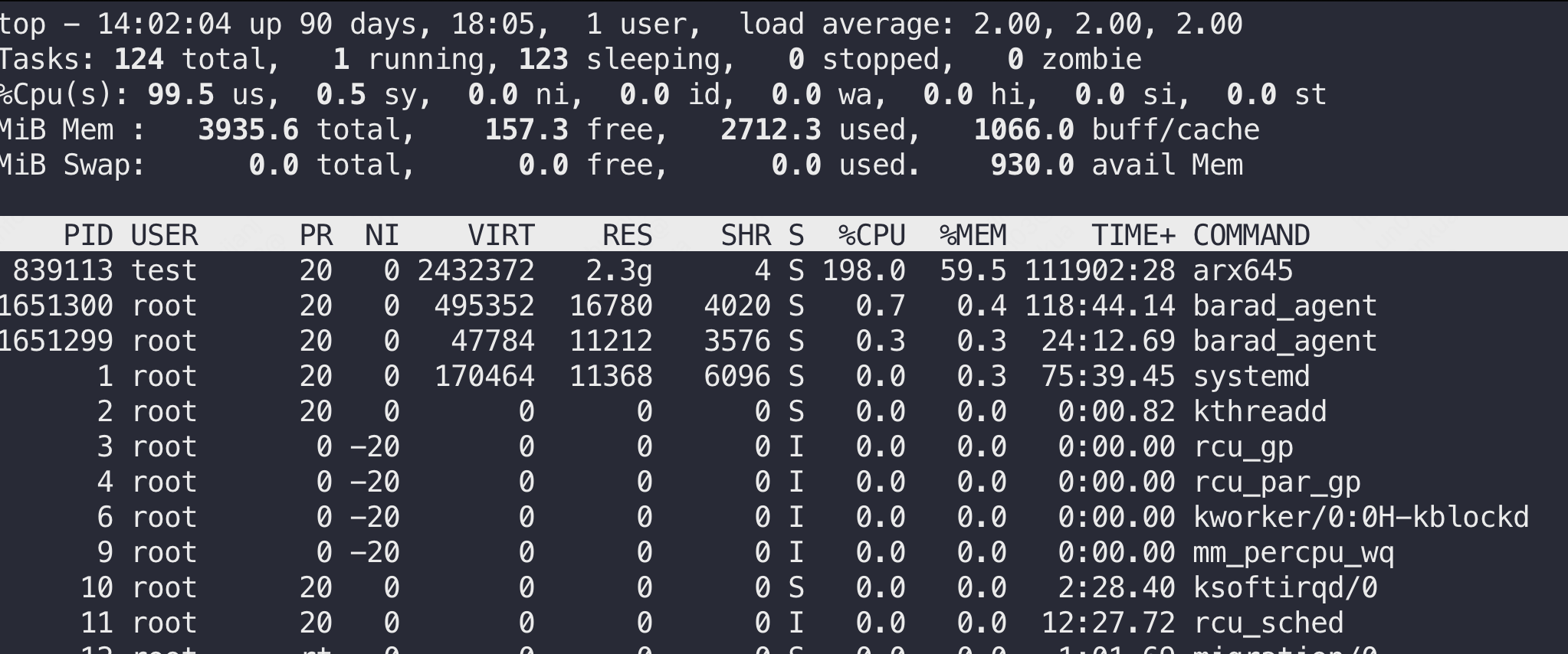

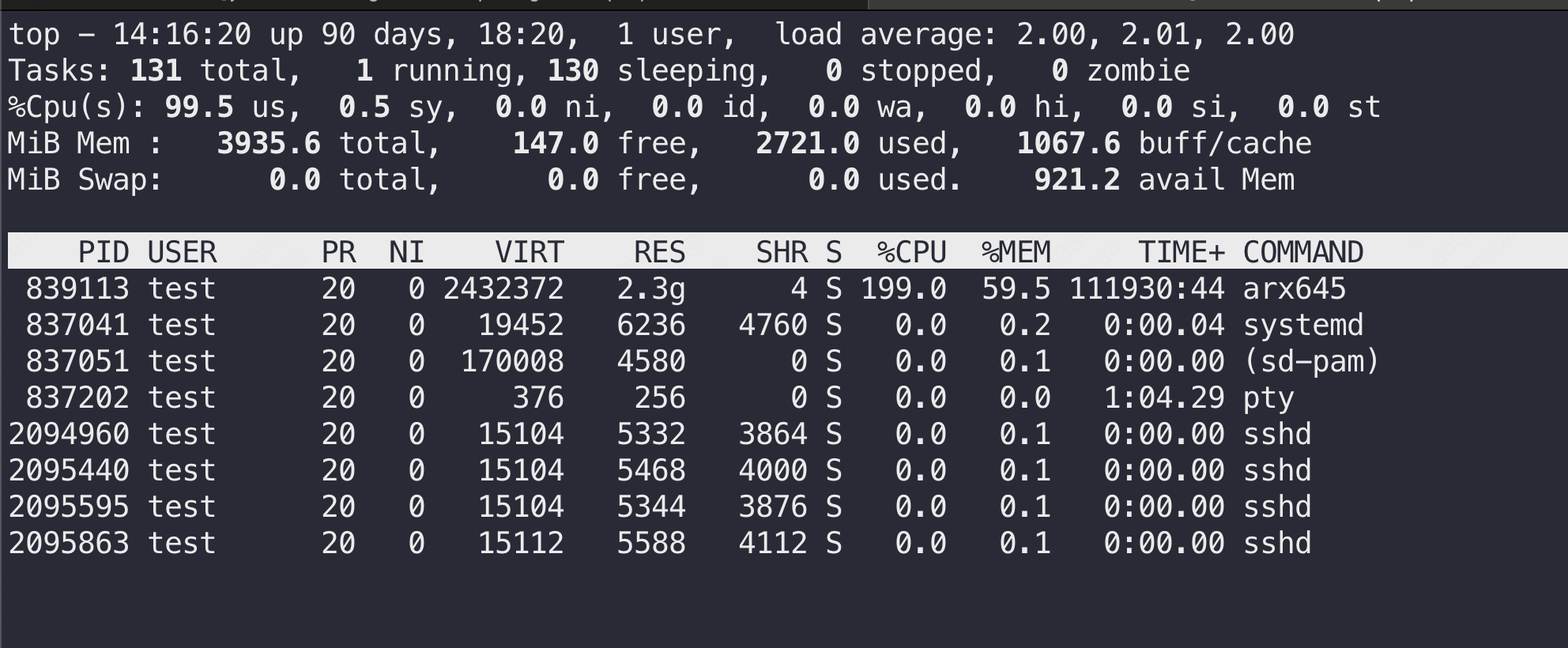

先top下,看一下cpu占用:

找到可以进程839113 arx645,查了一下,arx645确实是挖矿脚本的名字。

于是查看进程的连接和网络信息:

# 查看网络连接情况

lsof -p 839113 -nP

# 查看可执行文件位置

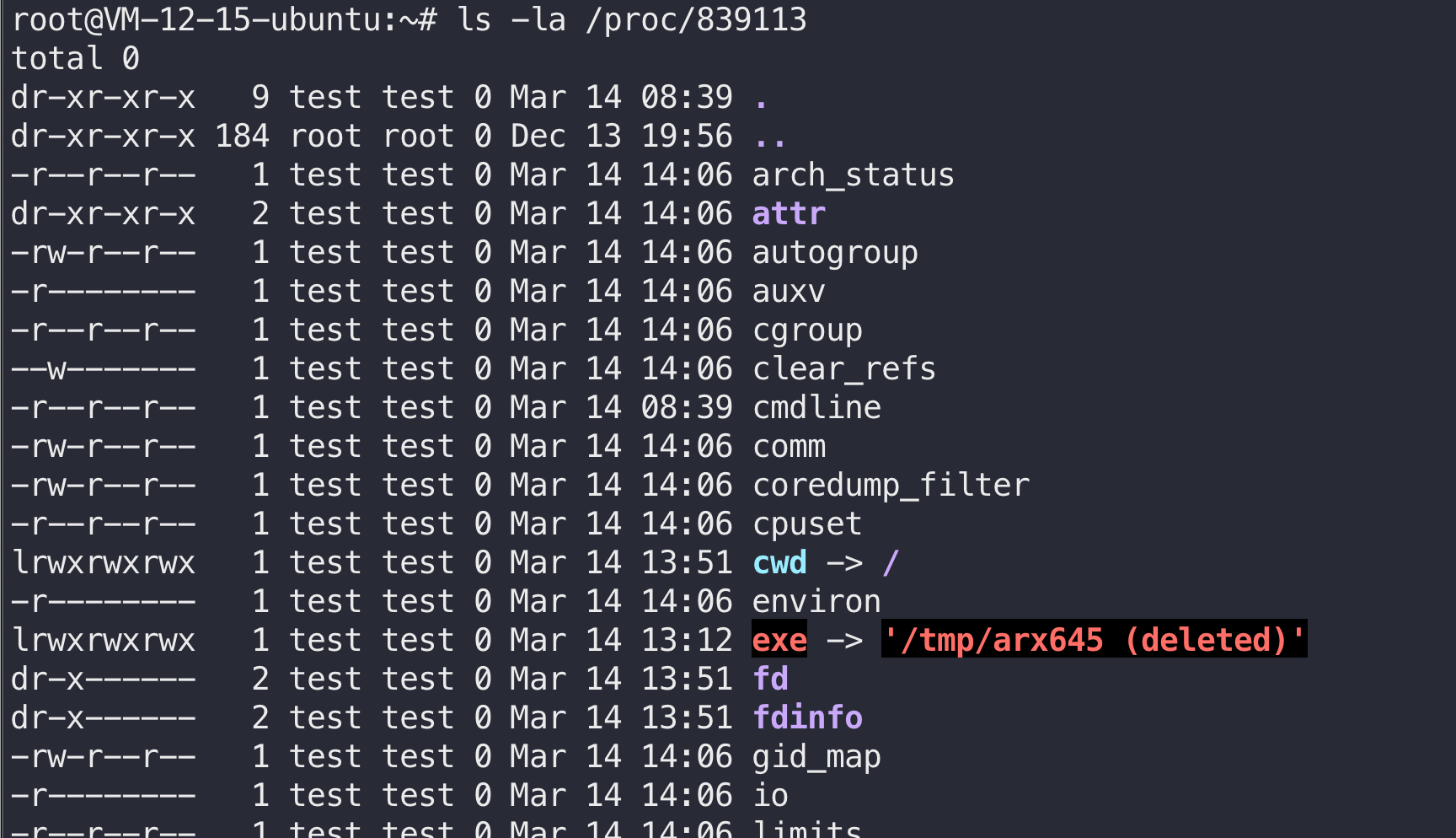

ls -la /proc/839113

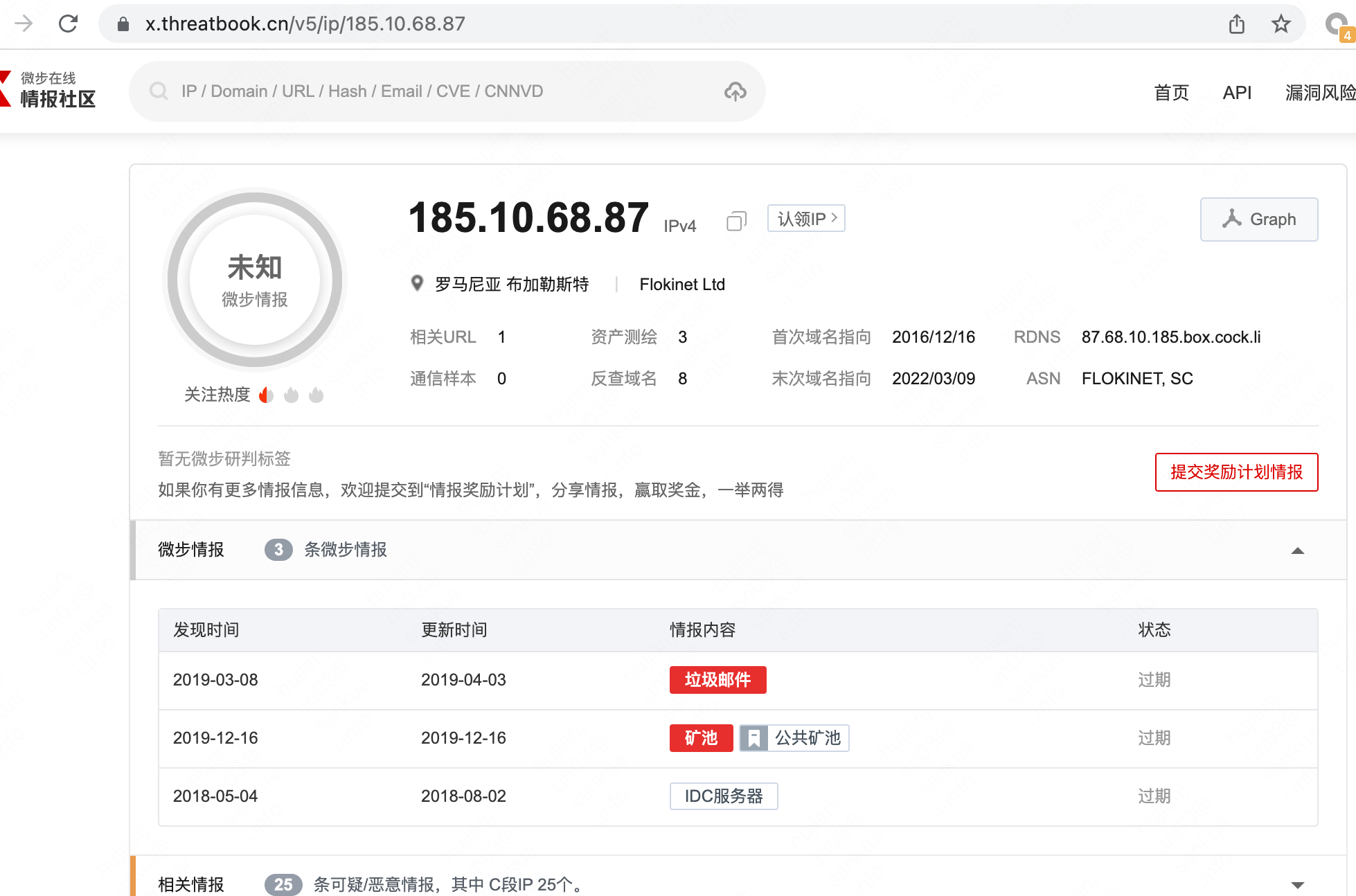

和外部的185.10.68.87、185.86.148.231有通信。

到此可以确定可以进程确定为挖矿进程。

可以看到可执行文件在执行后,已经被删除。

2. 缓解

确定报警属实之后,第二步需要先移除此挖矿进程,缓解风险。

通过上述排查,挖矿进程属于test用户,先查看该用户下的所有进程。

top -u test

然后看下该用户下的文件和定时任务

ls -la /home/test/

cat /home/test/.bash_history

# 查看最后登录时间

last test

# 查看定时任务

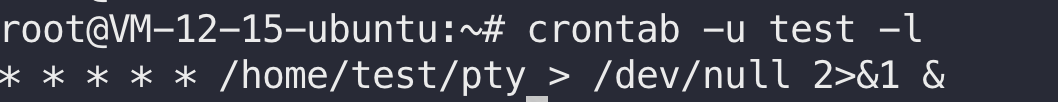

crontab -u test -l

发现恶意脚本的源头:/home/test/pty,猜测是通过定时任务执行/home/test/pty,然后拉起arx645进程。这里就不进行二进制分析了,应该是比较常见的挖矿脚本。

最后检查下用户:

/etc/passwd

/etc/shadow

/etc/sudoers

账户上没看到什么异常了,于是采取了以下行动进行缓解

- 停止定时任务

- 停止挖矿进程

- 删除/tmp目录下的所有文件

- 删除用户test

killall -u test

rm -rf /tmp/*

rm -rf /tmp/.*

userdel -r test

漏洞修复

漏洞缓解后,第三步是根本原因分析,找出入侵的漏洞点,防止被再次入侵。

这里我只找到两个开放的服务,一个是python起的web服务,应该是这个的问题,关掉就好了